A mysqli_real_escape_string() függvény használata

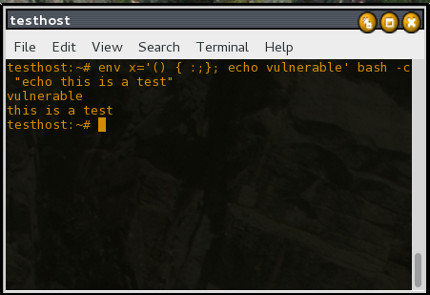

A mysqli_real_escape_string() függvény használata A php weboldalunk egyik sebezhetősége általában az SQL Injection, az adatbázis sérülékenységből adódó hozzáférés. Egy példa, hogy egy ilyen hiba kihasználásával adminisztrátori hozzáférést szereznek a weboldalhoz, majd ezen keresztül módosíthatják az oldalt. Az egyik tipikus hiba a belépéskor, és általában mindenféle adat megadáskor a bemenő adat ellenőrzésének a hibája. Mint már … Részletesen